|

2010 год

В интернете много дискусий и утверждений на

тему что лучше, XP или Vista (Windows 7). Сейчас уже большинство компьютеров имеют

конфигурацию, позволяющюя установить Vista или Windows 7. Сам я имею

опыт работы с Vista и Windows 7, поэтому здесь хочу остановиться на том, что есть в

этих системах и нет в ХР. Думаю, это будет полезно и для тех кто хочет перейти

с устаревающей XP на более современную систему семейства Windows.

Обычно все

начинают с красивостей интерфейса и тому подобному. Мы ж рассмотрим то

что важнее и не бросается в глаза.

Новые средства безопасности

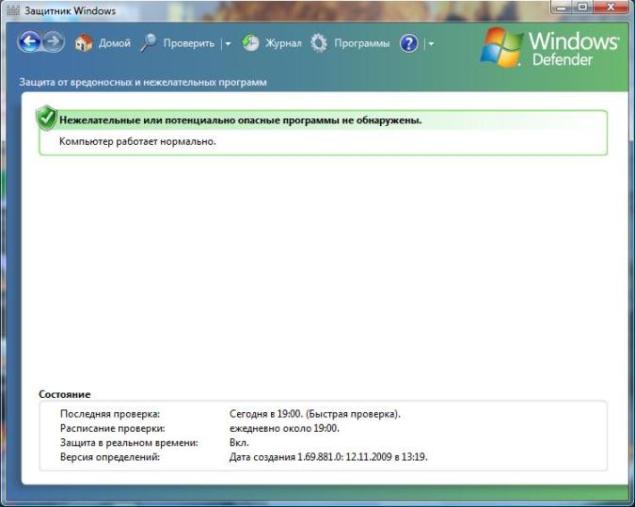

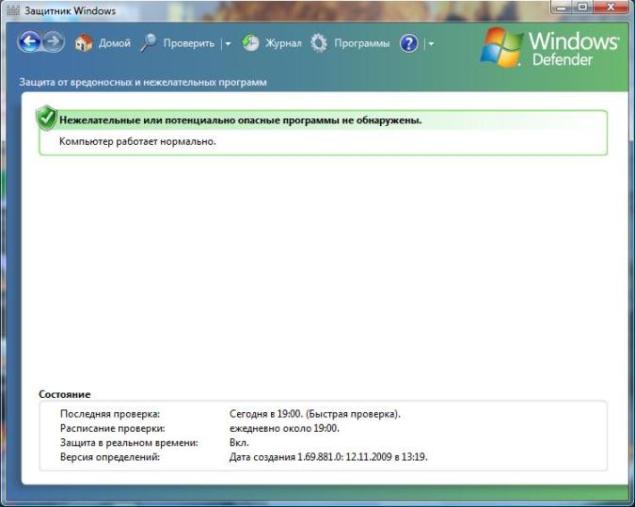

Защитник Windows

Наиболее опасным из вредоносного ПО на сегодняшний день является шпионское ПО

(spyware). Под шпионским ПО подразумеваются программы, которые скрытно

наблюдают за активностью пользовательского компьютера - при вводе

паролей, PIN- кодов и номеров кредитных карточек, собирает на

компьютере пользователя секретную информацию, после чего отправляет её

через интернет-подключение (называется обратный канал) без

вашего согласия. Наличие надёжного брэндмауэра в данном случае не

поможет. Эти программы проникают в ваш компьютер вместе с программами,

которые вы хотите загружать. Загрузка и инсталяция программы без ведома и согласия пользователя называется загрузкой на ходу (drive-by download). Она тесно связана с загрузкой по всплывающему окну,

при которой загрузка и инсталяция осуществляется после того, как

пользователь выберет опцию во всплывающем окне, особенно когда

назначение этой опции написано неясно или с ошибками.

В

предыдущих версиях Windows для борьбы со шпионским ПО необходима была

установка сторонней программы.

Windows Vista поставляется с собственной программой для борьбы со

шпионским ПО - Защитник Windows(Windows Defender).

"Защитник

Windows" защищает компьютер от шпионского ПО двумя способами: проверкой

системы на предмет наличия признаков установленных шпионских программ

(при необходимости, удаления или отключения этих программ) и путём

наблюдения за системой в режиме реального времени для выявления

активности, свидетельствующей о присутствии шпионского ПО.

К сожалению, защитник Windows это не полноценный антивирусный продукт (он не защищает от компьютерных вирусов), поэтому совместно с ним рекомендуется применять антивирусную программу (или даже вместо, так как все современные антивирусы также обладают функциями антишпиона).

Хотя в Windows 7 также включён Защитник, но практически одновременно Microsoft выпусила полноценный антивирусный продукт, бесплатный для домашнего некоммерческого использования - Microsoft Security Essentials, который и рекомендует устанавливать вместо штатного защитника.

Защищённый режим обозревателя Internet Explorer

Для

защиты от шпионского ПО ОС Vista не ограничивается только программой

"Защитник Windows". Поскольку шпионское ПО чаще всего попадает в

систему из интернета, не помещает настроить веб-браузер в качестве

первого уровня защиты. В ОС Vista в Internet Explorer включён новый,

так называемый защищённый режим.

В его основе лежит новая технология "Контроль учётных записей

пользователей (UAC)". Это означает, что Internet Explorer запускается с

уровнем привилегий, достаточным только для навигации в веб. Он не может

ни устанавливать программы без разрешения пользователя, ни вносить

изменения в файлы или параметры пользователя, ни добавлять ярлыки в

автозагрузку, ни даже изменять свои собственные настройки для

используемой по умолчанию домашней страницы и поисковой службы. Код IE

полностью изолируется от любого другого выполняющегося в системе

приложения или процесса. По сути, IE может записывать данные только в

папку Temporary Internet Files. Если ему требуется сохранить

файлы где-то в другом месте (например, во время загрузки), он

должен получить на это разрешение пользователя. Следовательно, он

блокирует любые надстройки или вредоносные программы, пытающиеся тайно

установится на данный компьютер.

Windows Service Hardeneng - защита от мощеннических служб.

Системные и

сторонние службы, выполняющиеся в фоновом режиме являются излюбленным

мишенью для вредоносных программ. Для уменьшения шансов использования

служб вредоносной программой в Vista реализована новая технология

безопасности служб Windows Service Hardeneng

(повышение стойкости служб Windows). Эта технология не защищает службы

от действия вредоносных программ (за это отвечает брэндмауэр и

"Защитник Windows"). Она сводит к минимуму ущерб, который может нанести

атакованная служба. Вот что она для этого делает:

- Запускает все службы с более низким уровнем привилегий

- Лишает службы тех прав, которые им не нужны

- Назначает всем службам свой идентификатор безопасности (security

identifier - SID), Это позволяет системному ресурсу создавать свой

собственный список контроля доступа

(access control list - ALS) указывающий службам с каким именно

SID-идентификаторами разрешено получать к нему доступ. В случае если к

нему попытается получить доступ служба, SID- идентификатора которой нет

в списке ACL, Vista её заблокирует.

- Позволяет системному ресурсу ограничивать количество служб с правами на выполнение в нём записи

- Проверяет, чтобы у всех служб были сетевые ограничения, не

позволяющие им получать доступ в сеть способами, которые не

предусмотрены их обычными рабочими параметрами.

Избежание переполнения буфера с помощью поддержки бита NX

Одной

из распространнёных причин сбоев системы и обычным приёмом вредоносных

программ является переполнение буфера. Буфером

называется область памяти, которая выделяется для хранения данных.

Буфер имеет фиксированный размер, поэтому он не может обрабатывать

данные, объём которых превышает его размер. Небрежность программиста

или его желание ускорить выполнение кода может привести к появлению

незащищённых буферов памяти. Если происходит переполнение буфера

памяти, случайно или специально, излишние данные записываются в участки

памяти, соседствующие с буфером. Если соседние участки просто хранят

какой-то код, то ничего страшного не произойдёт. Однако если соседние

участки содержат основной код ОС , система может выйти из строя, а если

соседние участки предназначены для выполнения кода управления системой,

то хакер может воспользоваться этим, чтобы выполнить нужный ему код.

Чтобы не

допустить переполнение буфера, в центральных процессорах (ЦП) последних

моделей реализован атрибут NX

("No eXecute" - "без выполнения"), который может маркировать некоторые

участки памяти как неисполняемые. Даже если переполнение буфера

затронет участок с кодом, злоумышленный код не сможет выполнится,

поскольку этот участок будет отмечен атрибутом NX. Vista включает

полную поддержку бита NX, конечно необходим и процессор с поддержкой

бита NX.

Отражение атак вредоносного ПО с помощью ASLR

ASLR (Addres Space Layout Randomization -

рандомизация раскладки пространства адресов) предназначено для

отражения наиболее распространённых атак, которые пытаются выполнить

системный код. В предыдущих версиях Windows определённые DLL-библиотеки

и исполняемые файлы системы всегда загружались в память с

использованием одного и того же адреса каждый раз. Зная точку входа

функции, хакеры могли запросто запустить один из этих процессов.

Благодаря ASLR, Vista теперь произвольно загружает такие системные

функции в одно из 256 мест в памяти, лишая тем самым хакеров

возможности точно знать, где именно в памяти находится тот или иной бит

системного кода.

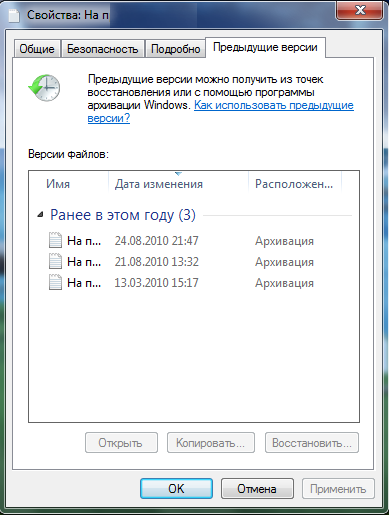

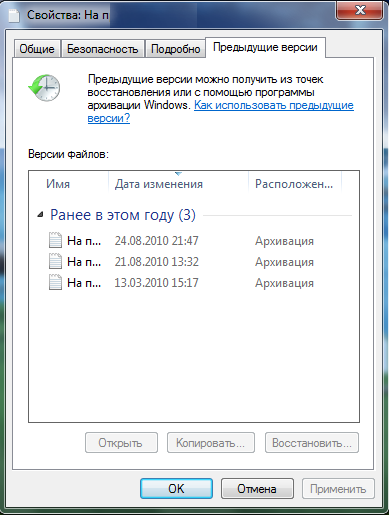

Технология Transactional NTFS

Сохраннось данных - тоже важный элемент безопасности

В файловой системе Windows 7 (Vista) реализована новая технология, которая называется Transactional NTFS (Транзакционная файловая система NTFS) или, сокращёно, TxF. TxF применяет к файловой системе концепции транзакционных баз данных. Это означает, что если с данными пользователя случится какое-нибудь несчастье - отказ системы, аварийное завершение программы, перезапись важного файла или даже просто внесение в файл ненужных изменений - можно выполнить откат и восстановить файл до предыдущей версии. Эта технология напоминает утилиту "Восстановление системы", только работает она на уровне отдельных файлов, папок и томов, а не на уровне всей системы.

Windows 7 (Vista) может восстанавливать предыдущие версии файлов и папок благодаря двум новым процессам:

При каждом включении компьютера Windows создаёт теневую копию тома, в котором хранятся её файлы. Теневая копия представляет собой, по сути, снимок содержимого тома в определённый момент времени.

После того, как теневая копия создана, ОС с помощью TxF перехватывает все отправляемые в файловую систему вызовы и фиксирует все эти вызовы в специальном журнале, благодаря чему она точно знает, какие именно файлы и папки в томе были изменены.

Восстановление файлов и папок невозможно в случае:

если защита системы отключена для диска, на котором хранятся эти файлы. Если защита системы не включена, Windows не сможет создать предыдущие версии.

Точка восстановления или резервная копия не создавались с момента изменения файла.

Использованы материалы из книги Пола Мак-Федриса "Microsoft Windows Vista. Полное руководство"

и Центра справки и поддержки Windows 7

1 2 3

|